YellowKey и GreenPlasma: новые zero-day-эксплойты обходят BitLocker и поднимают привилегии до SYSTEM в Windows 11 🔓

Исследователь Chaotic Eclipse опубликовал два новых zero-day-эксплойта после того, как Microsoft проигнорировала его предыдущие отчёты

Эксплойт YellowKey даёт полный доступ к зашифрованному диску BitLocker простым копированием файлов на USB-флешку

Уязвимость работает в Windows 11, Windows Server 2022 и Server 2025, но не затрагивает Windows 10

Использование TPM с PIN-кодом не защищает от атаки — исследователь утверждает, что у него есть рабочий вариант и для этой схемы

Tom's Hardware независимо подтвердили работоспособность YellowKey и отметили признаки бэкдора: файлы эксплойта исчезают с флешки после первого использования

Содержание 📋

Что произошло за последние сутки

Кто такой Chaotic Eclipse и зачем он это делает

YellowKey: как USB-флешка вскрывает BitLocker

GreenPlasma: повышение привилегий через CTFMON

Используются ли уязвимости «в дикой природе»

Корпоративные и политические последствия

Что произошло за последние сутки 🚨

Нет ничего опаснее скучающего инженера с отвёрткой — и ничто не сравнится с яростью пренебрежённого исследователя безопасности. 12 мая 2026 года, сразу после очередного Patch Tuesday, исследователь Chaotic Eclipse (он же Nightmare-Eclipse) опубликовал на GitHub два новых zero-day-эксплойта для Windows:

- 🔓 YellowKey — обход полнодискового шифрования BitLocker;

- ⚡ GreenPlasma — повышение привилегий до уровня SYSTEM через службу CTFMON.

Это уже пятый и шестой публично сброшенные исследователем эксплойты за последние полтора месяца — продолжение необъявленной войны между Chaotic Eclipse и Microsoft Security Response Center (MSRC). На момент публикации этой статьи официальной реакции от Microsoft не последовало.

Кто такой Chaotic Eclipse и зачем он это делает 🎭

Chaotic Eclipse / Nightmare-Eclipse — анонимный исследователь безопасности, который с начала апреля 2026 года ведёт систематическую публичную войну против Microsoft. История уже превратилась в один из самых громких vendetta-кейсов 2026 года.

📅 Хронология «крестового похода» Chaotic Eclipse:

- 3 апреля 2026 — публикация BlueHammer, эксплойта повышения привилегий через Windows Defender (использует TOCTOU-уязвимость в движке устранения угроз);

- 14 апреля 2026 — Microsoft экстренно выпустил патч в рамках Patch Tuesday, присвоив идентификатор CVE-2026-33825 (CVSS 7.8);

- 16 апреля 2026 — публикация ещё двух эксплойтов Defender: RedSun (другой путь к SYSTEM) и UnDefend (отключение защитника или его обновлений);

- 22 апреля 2026 — CISA внесла CVE-2026-33825 в каталог KEV (известных эксплуатируемых уязвимостей) и обязала федеральные агентства США устранить её до 6 мая 2026;

- 12 мая 2026 — публикация YellowKey и GreenPlasma; исследователь обещает «большой сюрприз» к следующему Patch Tuesday.

Мотив исследователя — «непрофессиональное обращение» со стороны MSRC: по его словам, изначальный отчёт по BlueHammer был отклонён из-за спора о видеодемонстрации. В блоге Eclipse прямо заявил:

Microsoft решила сделать всё ещё хуже. Вместо того чтобы решить ситуацию по-взрослому, они разыграли самые ребяческие игры, какие только можно представить.

Что важнее всего: эксплойт BlueHammer, RedSun и UnDefend уже зафиксированы «в дикой природе» — компания Huntress Labs подтвердила их использование в реальных атаках, в том числе из российской инфраструктуры.

Полное руководство по решению ошибок, вылетов и чёрного экрана в Pragmata

YellowKey: как USB-флешка вскрывает BitLocker 🔓

YellowKey — самая тревожная из двух новых уязвимостей. Она атакует среду восстановления Windows (WinRE), давая злоумышленнику неограниченный shell в зашифрованном томе BitLocker без знания пароля и без украденного TPM-ключа.

📋 Условия успешной эксплуатации:

- Физический доступ к включённому или способному к загрузке устройству;

- Целевая ОС — Windows 11, Windows Server 2022 или Server 2025;

- Защита тома методом TPM-only (без PIN) — самый распространённый сценарий в Windows 11 «из коробки»;

- USB-носитель не обязателен — файлы эксплойта можно записать прямо в EFI-раздел целевого диска.

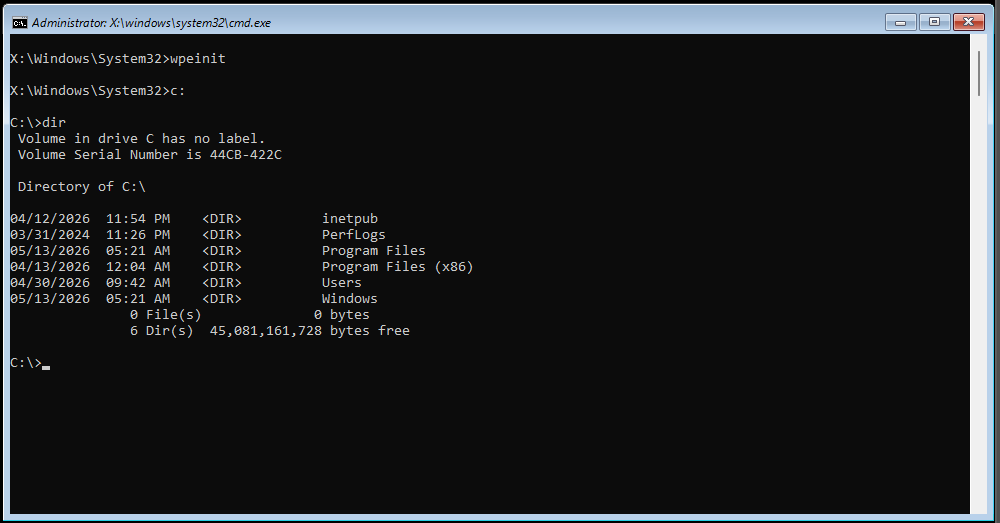

⚙️ Технический принцип (без операционных деталей): эксплойт использует папку FsTx в каталоге System Volume Information. Когда WinRE запускается с правильно подготовленным носителем и определённой комбинацией клавиш, среда восстановления «реплеит» NTFS-транзакцию и порождает shell, имеющий полный доступ к зашифрованному тому. После этого диск можно смонтировать через diskpart и читать любые файлы.

🕵️ Признаки бэкдора, на которые обратили внимание независимые тестировщики (включая Tom's Hardware, проверивших PoC лично):

- 📂 Файлы эксплойта самоудаляются с флешки после первого срабатывания;

- 🎯 Уязвимый компонент существует только внутри WinRE — обычная установка Windows его не содержит;

- 🪟 Windows 10 не затронут — у него другая архитектура восстановления;

- 🚪 Сам Eclipse в блоге намекает, что компонент похож на «намеренно встроенный».

⚠️ Независимые эксперты, опрошенные The Register, отмечают, что подтвердить или опровергнуть теорию о намеренном бэкдоре невозможно по имеющимся данным — но поведение компонента действительно странное.

💸 По словам Eclipse, он мог бы «заработать бешеные деньги» на чёрном рынке zero-day, но:

…никакие деньги не встанут между мной и моей решимостью противостоять Microsoft.

Look ma, no keys! (Image credit: Future)

Look ma, no keys! (Image credit: Future)

GreenPlasma: повышение привилегий через CTFMON ⚡

Вторая уязвимость, GreenPlasma, не имеет полного proof-of-concept — Eclipse сознательно «вырезал» финальный кусок кода, превращающий примитив в полноценный SYSTEM-shell. Официальное название — Windows CTFMON Arbitrary Section Creation Elevation of Privileges Vulnerability.

🔧 Что эксплойт делает: непривилегированный пользователь манипулирует процессом CTFMON (фоновая служба ввода текста), чтобы разместить специально созданный объект раздела памяти в любом разделе Windows Object Manager, куда у SYSTEM есть права записи. Это обходит обычные средства контроля доступа.

📊 Затрагиваемые ОС: Windows 11, Windows Server 2022, Server 2025. Текущий PoC «в чистом виде» вызывает UAC-промпт в стандартной конфигурации, поэтому скрытная эксплуатация требует доработки со стороны атакующего.

💀 Чем это плохо:

- Любая программа на десктопе может получить полный контроль над системой;

- В серверной среде — катастрофа: обычный пользователь может перехватить сервер и данные всех остальных;

- Eclipse заявил: «Если ты достаточно умён — превратишь это в полное повышение привилегий». Учитывая его послужной список, можно ожидать weaponized-вариант в течение недель.

Как активировать консоль разработчика в Dota 2 — полное руководство по настройке

Используются ли уязвимости «в дикой природе» 🌍

На момент 14 мая 2026 года публичных подтверждений эксплуатации YellowKey и GreenPlasma в реальных атаках нет — слишком мало времени прошло. Однако предыдущие три эксплойта от того же исследователя оказались в полной обойме атакующих буквально за дни:

- 10 апреля 2026 — Huntress зафиксировали первые попытки эксплуатации BlueHammer;

- 16 апреля 2026 — те же исследователи увидели RedSun и UnDefend в реальных вторжениях;

- В цепочках атак злоумышленники копировали эксплойты в папки

PicturesиDownloadsжертвы, переименовывали для маскировки, затем разведывали привилегии, сохранённые учётки и Active Directory; - Зафиксирована связь с FortiGate SSL VPN-доступом из российской IP-инфраструктуры.

📈 С учётом простоты YellowKey (буквально «скопировал-загрузился») можно ожидать его появления в наборах post-exploitation и в «красных» наборах пентестеров уже в течение недели.

Как защититься прямо сейчас 🛡️

Поскольку официального патча нет, IT-команды должны срочно внедрить компенсирующие меры. Рекомендации профильных экспертов и независимых исследователей:

🔐 Для YellowKey (приоритет — высокий):

- Включите BitLocker PIN (TPM+PIN-схему) через manage-bde или групповые политики — Eclipse заявляет, что у него есть обход и для этого, но публичный PoC обхода PIN ещё не вышел;

- Установите пароль BIOS/UEFI и заблокируйте загрузку с внешних носителей в настройках прошивки;

- Отключите автоматический вход в WinRE через комбинации клавиш где это возможно (в управляемых средах);

- 📷 Мониторьте физический доступ к рабочим станциям и серверам — особенно к ноутбукам и mini-PC;

- 🚫 Ограничьте несанкционированные модификации WinRE через EDR-политики;

- Для критичной информации рассмотрите дополнительное шифрование на уровне приложений (например, VeraCrypt-контейнеры внутри тома).

🛡️ Для GreenPlasma:

- Внимательно следите за необычной активностью процесса

ctfmon.exeи созданием объектов в Object Manager; - Не оставляйте стандартный UAC на минимуме — пока PoC шумный, UAC-промпт выдаст атаку;

- Применяйте принцип минимально необходимых привилегий для всех учётных записей;

- Используйте EDR/AV с поведенческим анализом — текущие сигнатуры PoC уже добавляются в базы.

📅 Не пропустите Patch Tuesday в июне 2026: учитывая публичность и шумиху, Microsoft, вероятно, выпустит экстренный патч раньше — но как минимум июньский апдейт должен закрыть обе дыры.

Полное прохождение inKONBINI — все смены, скрытые сценарии и достижения

Корпоративные и политические последствия 🌐

Сказать, что ситуация опасная, — ничего не сказать. Помимо технической стороны, история YellowKey поднимает неудобные вопросы:

🏢 Для бизнеса:

- BitLocker — встроенная по умолчанию защита в Windows 11, и миллионы предприятий полагаются на него для соответствия требованиям (GDPR, HIPAA, PCI DSS);

- Кража ноутбука сотрудника теперь означает возможный полный доступ к корпоративным данным — пока патча нет;

- Юридический отдел и комплаенс должны немедленно переоценить риск-модели и, возможно, уведомить регуляторов о потенциальной утечке.

🏛️ Для государственного сектора:

- Многие правительственные структуры используют BitLocker как основной метод защиты конфиденциальных данных на эндпоинтах;

- CISA уже работает в режиме чрезвычайного реагирования из-за апрельских уязвимостей Defender;

- Подозрения в намеренном бэкдоре (даже неподтверждённые) могут вызвать международные политические трения.

🤔 Этический вопрос: правильно ли поступает Chaotic Eclipse, публикуя zero-day без координации? Сообщество разделилось:

- ✅ Сторонники: Microsoft сама довела до этого, отклонив отчёты; публичность заставляет компанию реагировать;

- ❌ Критики: страдают обычные пользователи, не имеющие отношения к спору; реальные атакующие пользуются мгновенно.

Объективно: предыдущие три эксплойта Defender оказались в реальных атаках за дни, и пока никто не успел обновиться — это реальная цена публичной демонстрации.

Частые вопросы ❓

❓ Мой домашний ноутбук в опасности?

Если у вас Windows 11 с BitLocker в режиме TPM-only (по умолчанию) и кто-то получит физический доступ к устройству — да. Для домашних пользователей в большинстве случаев риск умеренный (нужен физический доступ), но включите PIN через «Параметры → Конфиденциальность → Шифрование устройства» или групповые политики Pro/Enterprise.

❓ Защищён ли Windows 10?

Да, Windows 10 не затронут — у него другая архитектура WinRE. Но помните, что поддержка Windows 10 заканчивается, и вам всё равно скоро мигрировать.

❓ Можно ли скачать эксплойт?

Репозиторий Nightmare-Eclipse/YellowKey на GitHub формально остаётся доступен (по состоянию на дату публикации), хотя Microsoft наверняка добивается его удаления. Использование эксплойта против чужих систем — уголовное преступление в большинстве юрисдикций.

❓ Когда Microsoft выпустит патч?

Официальной даты нет. С учётом резонанса возможен внеплановый out-of-band-апдейт в течение 1–2 недель. Если же ждать планового Patch Tuesday — это 10 июня 2026.

❓ Помогает ли смена пароля Windows?

Нет. YellowKey обходит именно шифрование диска до загрузки ОС — пароль учётной записи не нужен.

❓ А если использовать VeraCrypt вместо BitLocker?

VeraCrypt — независимый продукт, не затронутый YellowKey. Но его настройка сложнее, и у него свои особенности (отсутствие интеграции с TPM и т.д.). Для критичных данных можно дополнительно хранить их в VeraCrypt-контейнере поверх BitLocker.

❓ Что насчёт macOS/Linux?

Эти ОС не затронуты — атака специфична для Windows WinRE и не работает на FileVault (macOS) или LUKS (Linux).

📡 Резюме: ситуация развивается, и в ближайшие дни могут появиться новые подробности. Включите BitLocker PIN и пароль BIOS, мониторьте физический доступ к устройствам, ждите экстренного патча от Microsoft — и помните, что zero-day-войны редко заканчиваются победителями. Проигрывают, как правило, обычные пользователи. ⚠️